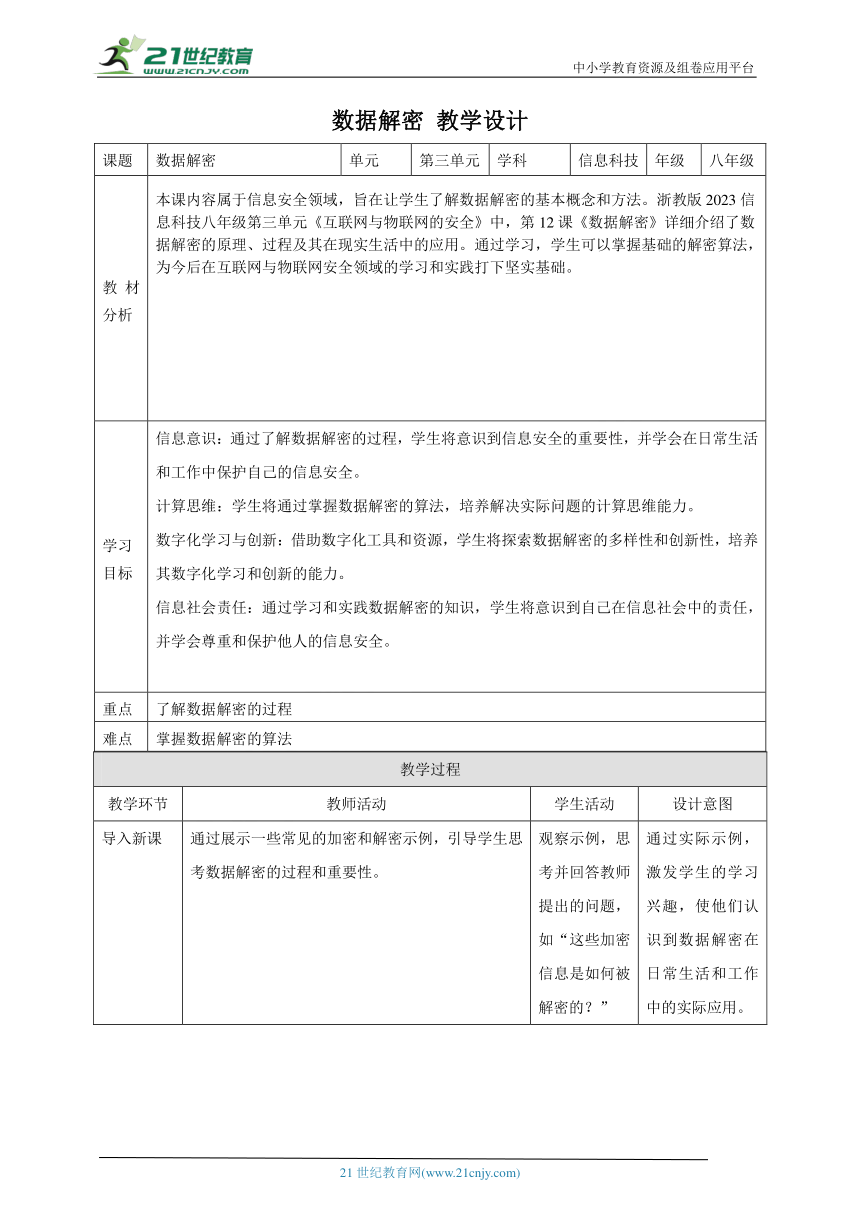

中小学教育资源及组卷应用平台 数据解密 教学设计 课题 数据解密 单元 第三单元 学科 信息科技 年级 八年级 教材分析 本课内容属于信息安全领域,旨在让学生了解数据解密的基本概念和方法。浙教版2023信息科技八年级第三单元《互联网与物联网的安全》中,第12课《数据解密》详细介绍了数据解密的原理、过程及其在现实生活中的应用。通过学习,学生可以掌握基础的解密算法,为今后在互联网与物联网安全领域的学习和实践打下坚实基础。 学习目标 信息意识:通过了解数据解密的过程,学生将意识到信息安全的重要性,并学会在日常生活和工作中保护自己的信息安全。计算思维:学生将通过掌握数据解密的算法,培养解决实际问题的计算思维能力。数字化学习与创新:借助数字化工具和资源,学生将探索数据解密的多样性和创新性,培养其数字化学习和创新的能力。信息社会责任:通过学习和实践数据解密的知识,学生将意识到自己在信息社会中的责任,并学会尊重和保护他人的信息安全。 重点 了解数据解密的过程 难点 掌握数据解密的算法 教学过程 教学环节 教师活动 学生活动 设计意图 导入新课 通过展示一些常见的加密和解密示例,引导学生思考数据解密的过程和重要性。 观察示例,思考并回答教师提出的问题,如“这些加密信息是如何被解密的?” 通过实际示例,激发学生的学习兴趣,使他们认识到数据解密在日常生活和工作中的实际应用。 讲授新课 环节一、密钥的获取 教师活动:在数据解密过程中,密钥的获取是至关重要的。我会详细解释如何获取密钥,包括从何处获取以及如何保护密钥的安全。此外,我还会强调密钥在解密过程中的作用,以及如何使用密钥进行解密。 环节二、加密数据的还原 教师活动:在获取了正确的密钥之后,下一步就是对加密数据进行还原。我会演示如何将加密的数据通过特定的算法和密钥进行解密,将其还原为原始的数据。在此过程中,我会强调解密过程的严谨性和复杂性,以帮助学生理解数据解密的必要性和重要性。 环节三、对称加密算法讲解 教师活动:对称加密算法是一种常见的加密方法,我会详细讲解其工作原理,包括加密和解密过程。此外,我还会介绍一些常见的对称加密算法,如AES、DES等,并解释它们的应用场景和优缺点。 环节四、非对称加密算法讲解 教师活动:非对称加密算法是另一种重要的加密方法,我会对比对称加密算法和非对称加密算法的差异和特点。然后,我会深入讲解非对称加密算法的原理,包括公钥和私钥的作用以及加密和解密的过程。同时,我还会介绍一些常见的非对称加密算法,如RSA、ECC等,并讨论它们在实际应用中的优势和限制。 听讲、记笔记,尝试理解数据解密的基本原理。听讲、记笔记,尝试理解不同算法的特点和优缺点。 使学生了解数据解密的基本步骤和所需的知识,为后续的学习打下基础。使学生掌握常见的数据解密算法,了解不同算法的应用场景和限制条件。 课堂练习 提供一些加密数据,让学生尝试自行解密,并给出反馈和指导。 动手实践,尝试解密数据,并记录解题思路和结果。 通过实践练习,巩固学生对数据解密过程和算法的理解,提高他们的实际操作能力。 课堂小结 总结本节课的主要内容,强调数据解密的重要性和应用价值。 回顾所学内容,思考并回答教师提出的问题,如“你学到了哪些关于数据解密的知识?”。 帮助学生梳理本节课的知识点,加深他们对数据解密的理解和记忆。同时,引导学生思考如何将所学知识应用到实际生活中。 板书 数据解密数据解密的过程数据解密的算法 21世纪教育网 www.21cnjy.com 精品试卷·第 2 页 (共 2 页) HYPERLINK "http://www.21cnjy.com/" 21世纪教育网(www.21cnjy.com) ... ...

~~ 您好,已阅读到文档的结尾了 ~~